Vaporworms : un nouveau malware sans fichiers à venir

Les prévisions de sécurité de WatchGuard Technologies pour 2019 annoncent l’émergence de Vaporworms. Il s’agit d’une nouvelle variété de logiciels malveillants sans fichiers, et dotés de propriétés ressemblant à des vers.

Ces derniers permettent aux virus informatiques de se propager via des systèmes vulnérables, un crash Internet et un ransomware ciblant les utilitaires et les systèmes de contrôle industriels.

Les prévisions reposent sur l’analyse des principales tendances en matière de sécurité et de menaces des dernières années.

» Les cybercriminels continuent de changer le paysage des menaces en mettant à jour leurs tactiques et en intensifiant leurs attaques contre les entreprises, les gouvernements et même l’infrastructure Internet », a déclaré Corey Nachreiner, directeur de la technologie de WatchGuard Technologies.

» Les prévisions du Threat Lab pour 2019 vont du très probable à l’audacieux, mais la constante dans les huit prédictions est qu’il y a un espoir d’empêcher ces attaques. Les organisations de toutes tailles doivent être en mesure d’attendre ces menaces imminentes, de se préparer à des attaques en constante évolution et de s’assurer qu’elles sont équipées de niveaux de protection de sécurité permettant de les gérer rapidement. »

Voici les huit prévisions de sécurité du Threat Lab de WatchGuard pour 2019.

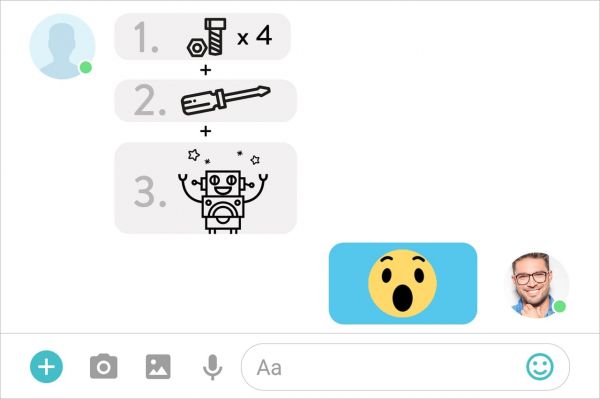

Un faux chatbot basé sur l’IA

En 2019, les cybercriminels et les hackers au chapeau noir vont créer des chatbots malveillants sur des sites légitimes, à l’aide de techniques d’ingénierie sociale.

Les victimes sans méfiance vont cliquer sur des liens malveillants, télécharger des fichiers contenant des virus informatiques ou partager des informations confidentielles.

Les pirates informatiques provoqueront des pannes d’électricité dans le monde réel

Des campagnes ciblées contre les ransomwares provoqueront le chaos en 2019 en ciblant les systèmes de contrôle industriels et les services publics pour générer des profits plus importants. La demande de paiement moyenne augmentera de plus de 6 500 %, passant d’une moyenne de 300 à 20 000 dollars par attaque.

Ces attaques entraîneront des conséquences dans le monde réel, à savoir une panne d’électricité dans les villes et une perte d’accès aux services publics.

Intensification des cyberattaques lancées par les États

L’ONU s’attaquera plus efficacement au problème des cyberattaques parrainées par les États en promulguant un traité multinational sur la sécurité des technologies de l’information en 2019.

Un État transforme en fiction les attaques réelles contre la vente de feu

Dans la série de films Die Hard, une » vente de feu », était une fausse cyberattaque visant à toucher les opérations de transport, les systèmes financiers, les services publics et les infrastructures de communication d’une ville ou d’un état.

La peur et la confusion provoquées lors de cette attaque ont permis aux terroristes de voler d’énormes sommes d’argent sans être détectés.

Les incidents de cybersécurité modernes suggèrent que les États et les terroristes ont développé ces capacités et que, par conséquent, 2019 pourrait être la première année au cours de laquelle l’une de ces attaques à plusieurs fronts sera lancée pour dissimuler une opération cachée.

Des vers de vapeurs ou des logiciels malveillants sans fil vont émerger

Les logiciels malveillants sans fichier auront des propriétés similaires à celles des vers, ce qui les inciteront à se propager en exploitant les vulnérabilités logicielles.

Ce type de virus informatique sans fil est plus difficile à identifier et à bloquer pour la détection de point de terminaison classique. C’est parce qu’il fonctionne directement en mémoire, sans jamais publier de fichier sur le système infecté.

Il suffit de mettre cette tendance en parallèle avec le nombre de systèmes qui utilisent des logiciels qui n’ont pas été corrigés, donc vulnérables à certains exploits, pour comprendre comment 2019 sera l’année du ver à vapeur.

Un réseau Wi-Fi WPA3 sera attaqué

Les pirates utiliseront de faux points d’accès, AP Evil Twin, ou une autre des 6 catégories connues de menaces Wi-Fi, afin de compromettre un réseau Wi-Fi WPA3 en 2019, malgré les progrès réalisés par la nouvelle norme de cryptage WPA3.

Si une protection plus complète n’est pas intégrée à l’infrastructure Wi-Fi du secteur, les utilisateurs qui pensent être en sécurité avec le WPA3 seront en réalité punis par des attaques telles que les points d’accès Evil Twin.

Une grande attaque biométrique

Parce que les connexions biométriques telles que FaceID d’Apple deviennent de plus en plus courantes, les pirates informatiques vont exploiter un faux sentiment de sécurité. Cela transmettra et décodera une méthode d’accès biométrique à grande échelle pour mettre en œuvre une attaque majeure.

En conséquence, 2019 verra une forte croissance dans l’utilisation de l’authentification multifactorielle (MFA) pour renforcer la sécurité, en particulier l’authentification push et la MFA pour la défense des applications en nuage.

Les attaquants vont « tenir Internet en otage »

Un groupe de cyber-activistes ou de criminels parrainé par l’État lancera une attaque coordonnée contre l’infrastructure Internet en 2019. L’attaque DDoS de 2016, contre le fournisseur d’hébergement Dyn a montré qu’une seule attaque contre un hébergeur ou un registraire pourrait bloquer les principaux sites Web.

Donc, Internet lui-même pourrait être attaqué par une personne disposant des ressources nécessaires pour lancer des attaques DDoS sur plusieurs points critiques situés à la base d’Internet ou abuser des protocoles sous-jacents.